| NEWS (05/04/21 17:40) |

Windows 2000にファイル選択のみで任意のスクリプトが実行される脆弱性が存在

編集部でWindows Meも本脆弱性の影響を受けることを確認

|

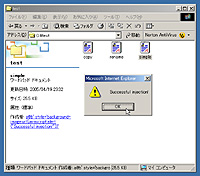

| スクリプトの動作例 |

具体的には、ファイルの種類や更新日時、ファイルサイズやファイルの作成者といった情報をエクスプローラ左側に表示できる“プレビューペイン”有効時に、攻撃者によって作成者名文字列に細工が施されたファイルを選択すると、左ペインに作成者名を表示した際にスクリプトが実行され、ファイルの作成や削除、リネームなど様々な攻撃を受けてしまう。

対応策としては、エクスプローラで[ツール]-[フォルダ オプション]メニューを選び、オプション画面の[全般]タブで“フォルダで Web コンテンツを使う”から“従来の Windows フォルダを使う”へ変更すれば、本脆弱性を回避できるという。ただし、本脆弱性はHTML文書のプレビュー表示に用いる“webvw.dll”に起因しており、エクスプローラ以外でも同DLLを使用するソフトがあれば、本脆弱性の影響を受ける可能性がある。

なお、Windows XP/Server 2003に本脆弱性は存在しない。しかし、編集部で追試したところWindows Meは本脆弱性の影響を受けることを確認した。ちなみに各OSにおける“webvw.dll”のバージョンは、Windows Me 4.90.3000でv5.50.4134.100、Windows 2000 SP4でv5.0.3900.6975、Windows XP SP2でv6.0.2900.2180、Windows Server 2003でv6.0.3790.0。

□File Selection May Lead to Command Execution

http://www.greymagic.com/security/advisories/gm015-ie/

(石川 敬峰)

|

|

|

|

トップページへ

トップページへ